昨今のWeb攻撃に関するニュースを見ると以前とはまた違う攻撃の被害に遭う事をよく目にしています。

最近発生した「歴代最悪のサイバー攻撃」に対してやっと対策を講じたと思ったらまた新しい攻撃が現れてWeb環境を脅かしています。

早いスピードで変化する特性を持つWebであるため、昨日までWebサイトを攻撃から守ってくれたWAFが今日も適切なセキュリティを提供出来るという保証は出来ません。

₋WAFは導入したけど、セキュリティ管理はベンダーに任せきりです!

₋Webサイトをもっと安全に運営したいです!

こうした思いを持っている企業もしくは個人のWebサイト所有者の為に、今回は安全なWebサイトを作る3つの方法をご紹介致します。

「目次」

1.脆弱性対策は必須!

2.攻撃履歴を把握して遮断IPリストをアップデート!

3.WAFの定期点検

▣ 今すぐ貴社のWAFをテストしてみてください!

1.脆弱性対策は必須!

いくらセキュリティを考慮して開発したWebサイトだとしても脆弱性はあるものですし、Webサイトの脆弱性を完璧に把握するのは難しいことです。

実際に第三者の通報によって脆弱性を知ることも少なくありません。

この為、知らぬ間にハッカーに脆弱性が露出されて情報流出や改ざん等の被害を受けることになります。

実際に、最近人気タルト専門店のオンラインショップが脆弱性攻撃によって顧客情報を流出するなど、

脆弱性を知らなったり放置したりして被害を受ける事例が増えています。

この問題を事前に備える為には、二つの方法があります。

直接手動診断する事と脆弱性スキャンツールを使用する事です。

このうち、早くて簡単に脆弱性を診断出来る脆弱性スキャンツールをいくつかご紹介致します。

₋OWASP ZAP:最も簡単に使用出来る自動診断型テストツールです。

₋Burp Suite : 広く使用されているツールで、改ざんテストまで出来ます。

₋Nikto:既に公表された脆弱性がWebサイト及びミドルウェアに存在するか確認出来ます。

2.攻撃履歴を把握して遮断IPリストをアップデート!

多くのWAFサービスにはどのIPからよく攻撃を受けているのかに対する情報を提供する機能があります。

既にWAFを導入しているなら、この機能を使用する事をおすすめします。

この時、攻撃してきたIPのアクセスを遮断することでより安全にWebサイトを保護出来ます。

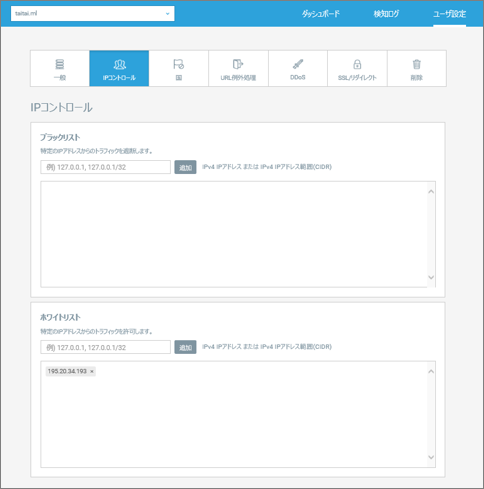

クラウドブリックのサービスコンソールにはユーザ自らが攻撃情報を確認して攻撃してきたIPまたは国を特定して遮断する機能があります。

また、指定IPもしくは国からのアクセスのみ許容する「ホワイトリスト」機能も提供しております。

このような機能を活用したら、ハッカーのアクセスを遮断して攻撃防止は無論、Webサイトの過度なトラフィック量増加による費用の増加やローディングスピードの低下などの被害を防止する事が出来ます。

特に、ECサイトのように特定地域のマーケットのみターゲットにする場合、ビジネスを展開している国のアクセスのみ許容することで攻撃に備えられます。

3.WAFの定期点検

最近オーストラリアの16歳の少年がアップルのサーバを1年以上ハッキングした事件がありました。

誰でもハッキングが出来るようになりましたし、大手企業でも気付きにくい程の巧妙な攻撃が増加しています。

シグネチャー基盤のWAFの場合、新しい攻撃に対応する為には定期的なアップデートが必要になります。

その際、多くの時間と費用がかかりますし、頻繁なアップデートによる機能低下が発生する恐れがありますので、アップデートの後に性能の点検が必要です。

(→シグネチャー基盤のWAFの限界を克服できるクラウドブリックの論理演算基盤検知エンジン)

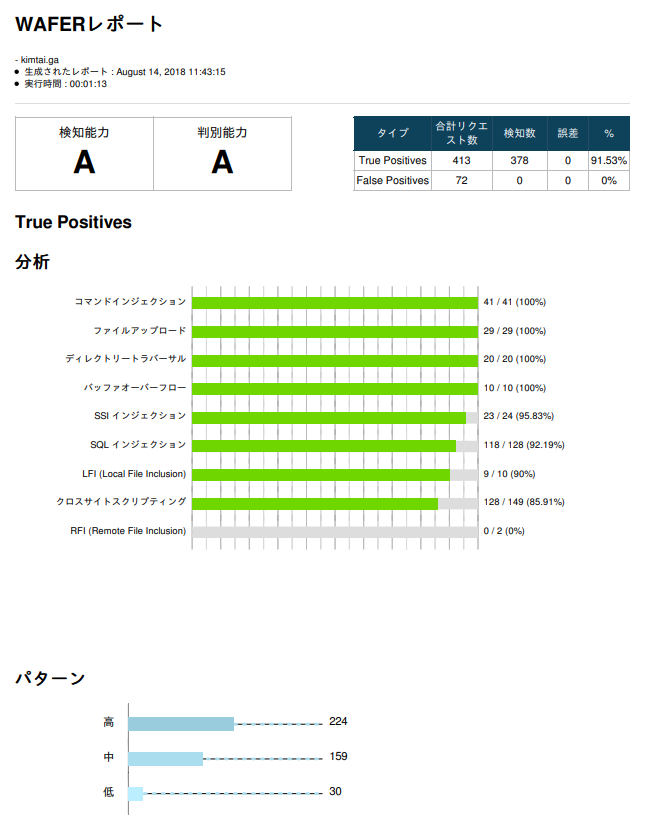

クラウドブリック・ラボ(Cloudbric Labs)のWAFERを使用したら現在利用しているWAFの性能を無料でテスト出来ます。

WAFERはWAFの性能を評価する為に制作された無料ツールであり、検知または遮断した攻撃(正検知)だけでなく、正常トラフィックの遮断(誤検知)に対する評価も出来ます。

そして、WAFERのテストパターンはOWASP・Exploit DBのパターン及びクラウドブリックのリサーチチームによって厳選された攻撃パターンで構成されていて、利用しているWAFが多様な種類の攻撃に対してどのような対応が可能なのか確認出来ます。

▣ 今すぐWAFERを使用してみてください!

WAFを導入するだけでWebサイトの安全性が保証される訳ではありません。

安全なWebサイトを作る為には定期的にWAFを点検しなければいけません。

クラウドブリックのWAFERは簡単な認証だけで誰でもWAFを無料点検出来ますので、今すぐ貴社のWAFの防御能力を確認し、サイバー犯罪に備えてください。

次回はWAFERの使用方法についてご案内いたします。